NOTE: В данной статье показана настройка версий ОС NDMS 2.11 и более ранних. Настройка актуальной версии ПО представлена в статье "Объединение более двух сетей, используя VPN-сервер на Keenetic".

К интернет-центру Keenetic, выступающего в качестве VPN-сервера, можно установить до 10 клиентских одновременных PPTP-подключений. Всего, таким образом, возможно объединить до 11 сетей (считая и ту домашнюю сеть, что расположена за VPN-сервером). Для сервера L2TP/IPsec такое ограничение отсутствует, оно определяется только аппаратными возможностями конкретной модели роутера. Например, в старших моделях теоретически можно одновременно установить свыше 100 L2TP/IPsec-подключений.

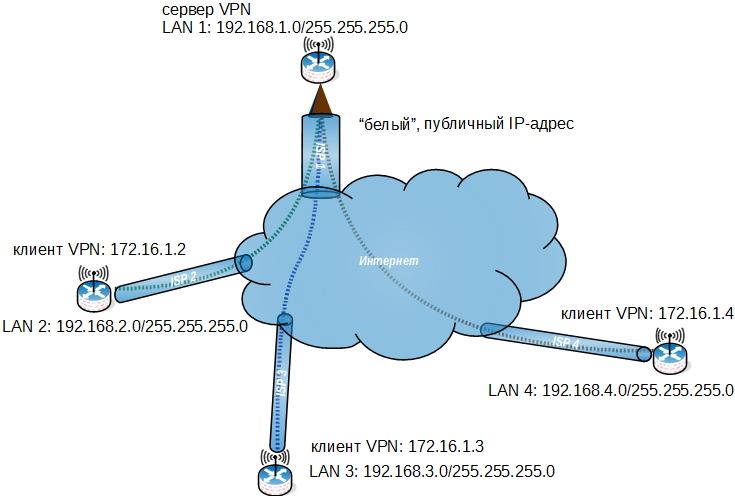

Далее рассмотрим пример объединения четырех удалённых домашних сетей через VPN-сервер PPTP. Каждая сеть имеет выход в Интернет. Эта же настройка будет аналогичной и для VPN-сервера L2TP/IPsec, т.к. логика применяемая в Keenetic одинаковая для этих серверов.

Пусть домашняя сеть LAN 1 подключена к Интернету через "белый" публичный IP-адрес и находится за интернет-центром с Сервером PPTP. Каждая из сетей LAN 2-4 будет подключаться к серверу VPN при помощи PPTP-соединения. Основная задача состоит в обеспечении доступа между всеми объединяемыми сетями LAN 1-4.

Пусть домашняя сеть LAN 1 подключена к Интернету через "белый" публичный IP-адрес и находится за интернет-центром с Сервером PPTP. Каждая из сетей LAN 2-4 будет подключаться к серверу VPN при помощи PPTP-соединения. Основная задача состоит в обеспечении доступа между всеми объединяемыми сетями LAN 1-4.

Настройки на интернет-центре с сервером PPTP и на каждом из роутеров-клиентов полностью идентичны указанным в статье «Объединение двух локальных сетей при помощи интернет-центров, используя встроенное приложение Сервер VPN», за исключением настройки статической маршрутизации для клиентов VPN (это необходимо для того, чтобы обеспечить доступ между всеми объединяемыми сетями).

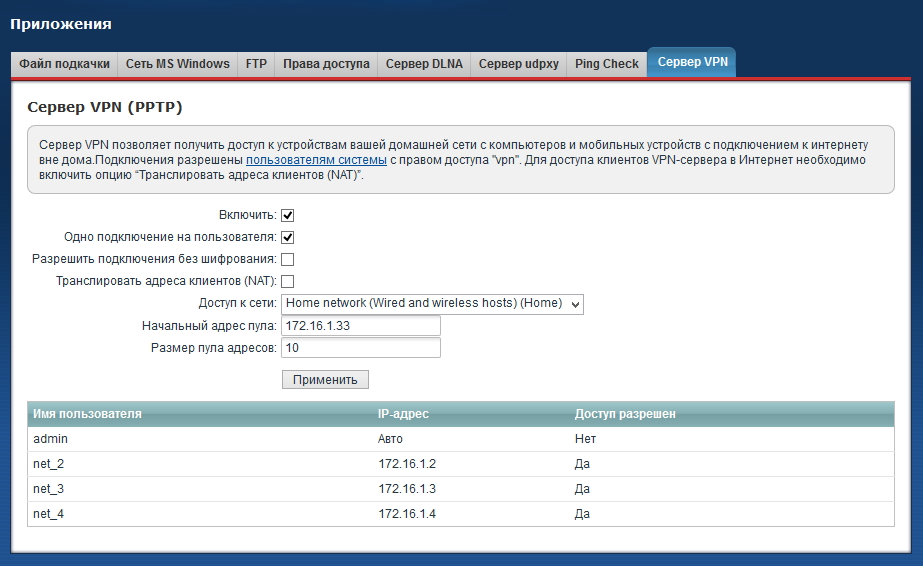

В нашем примере главный интернет-центр (с сервером VPN) будет являться концентратором VPN-подключений (с ним будут устанавливаться все PPTP-подключения, и через него будет осуществляться маршрутизация между всеми подключенными подсетями). В настройках главного интернет-центра потребуется создать столько учетных записей пользователей с правами доступа vpn, сколько сетей вы планируете объединить (в нашем примере для 3 удаленных подсетей созданы 3 учетные записи – net_2, net_3 и net_4).

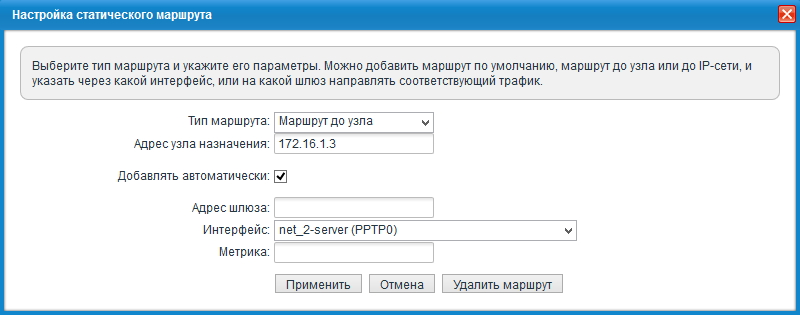

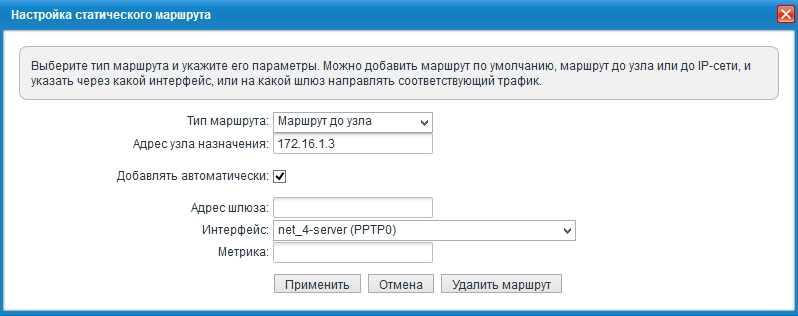

Пусть сервер VPN выдает каждому из VPN-клиентов указанный IP-адрес: 172.16.1.2, 172.16.1.3 и 172.16.1.4 соответственно (обращаем ваше внимание, что эти IP-адреса принадлежат одной подсети).

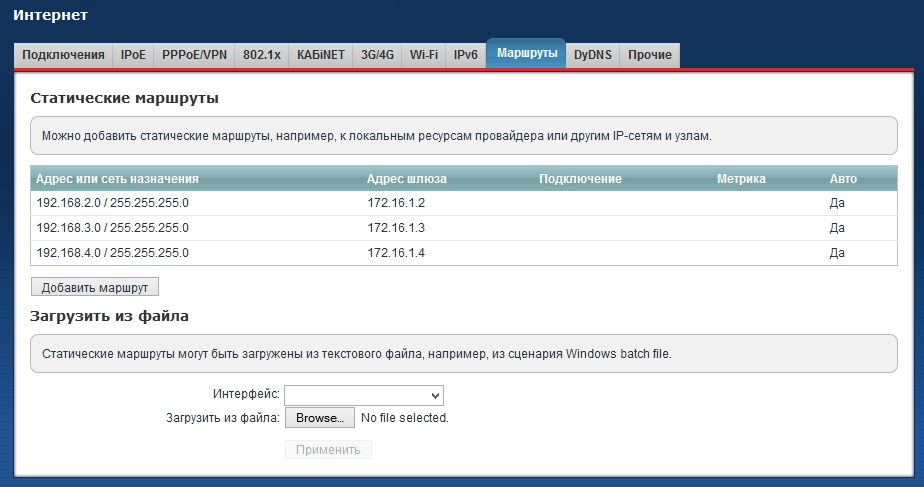

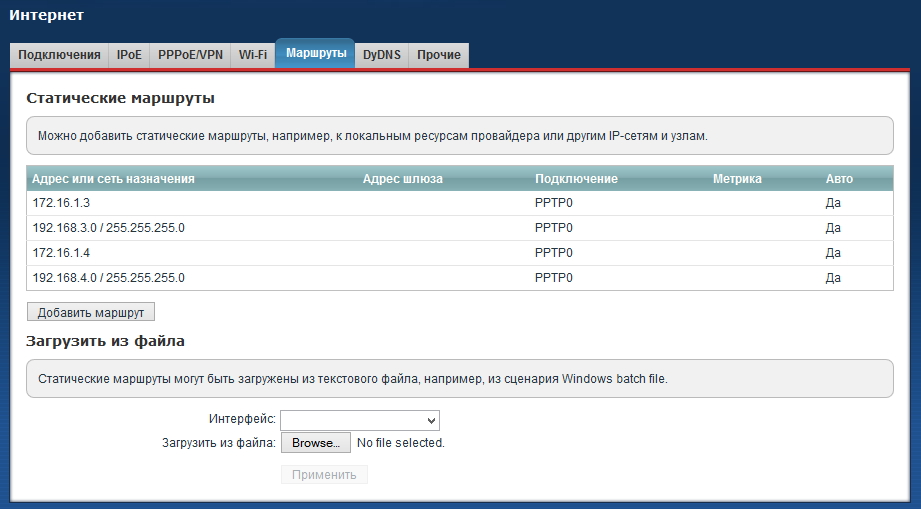

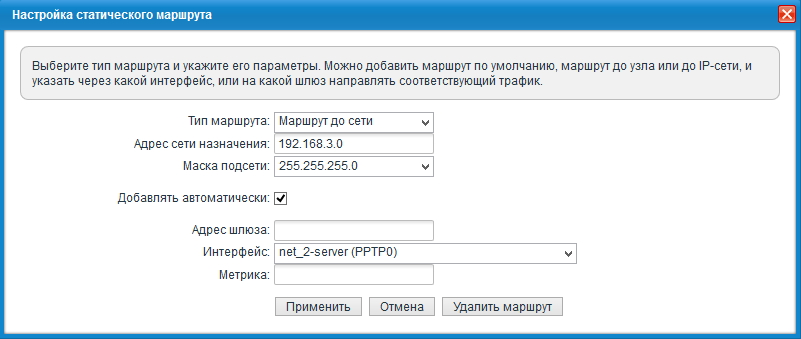

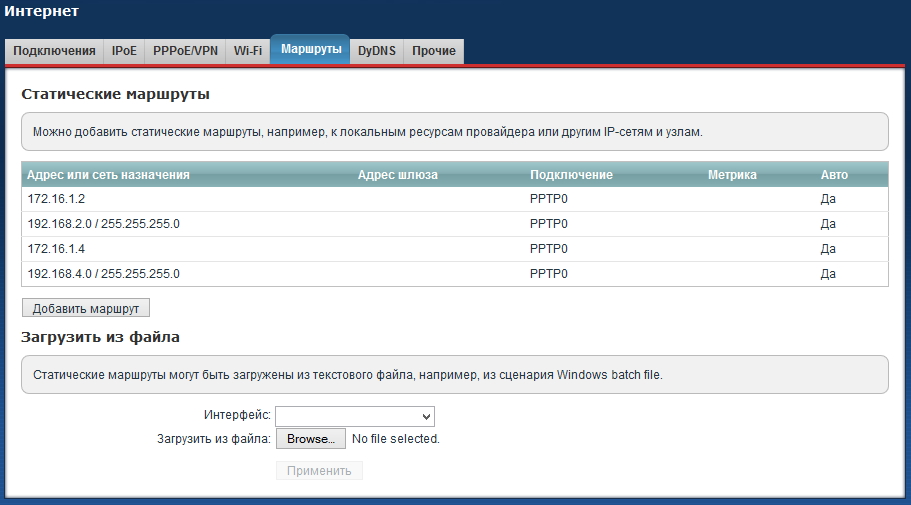

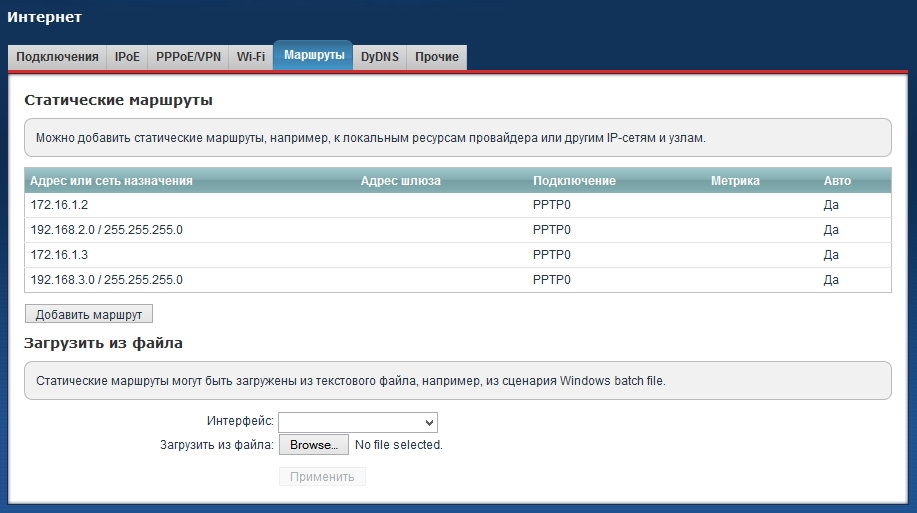

Статические маршруты на главном интернет-центре (с сервером VPN) будут включать следующие записи: для каждой из объединяемых сетей, кроме Домашней сети самого сервера, требуется в качестве адреса шлюза указать IP-адрес, выделенный соответствующему пользователю сервером VPN.

Внимание! Все объединяемые удаленные подсети (как и пул IP-адресов на VPN-сервере) не должны иметь одинаковые или перекрывающиеся адресные пространства.

При настройке устройств для работы по данной схеме мы рекомендуем изменять адресацию в домашней сети по умолчанию (сеть 192.168.1.0/24), приняв за порядковый номер сети число в третьем октете адреса IPv4, то есть LAN 2 – 192.168.2.0/24, LAN 3 – 192.168.3.0/24 и т. п. При 24 битной маске такие сети не перекрываются друг с другом и содержат достаточное количество адресов для хостов в домашней сети.

При настройке устройств для работы по данной схеме мы рекомендуем изменять адресацию в домашней сети по умолчанию (сеть 192.168.1.0/24), приняв за порядковый номер сети число в третьем октете адреса IPv4, то есть LAN 2 – 192.168.2.0/24, LAN 3 – 192.168.3.0/24 и т. п. При 24 битной маске такие сети не перекрываются друг с другом и содержат достаточное количество адресов для хостов в домашней сети.

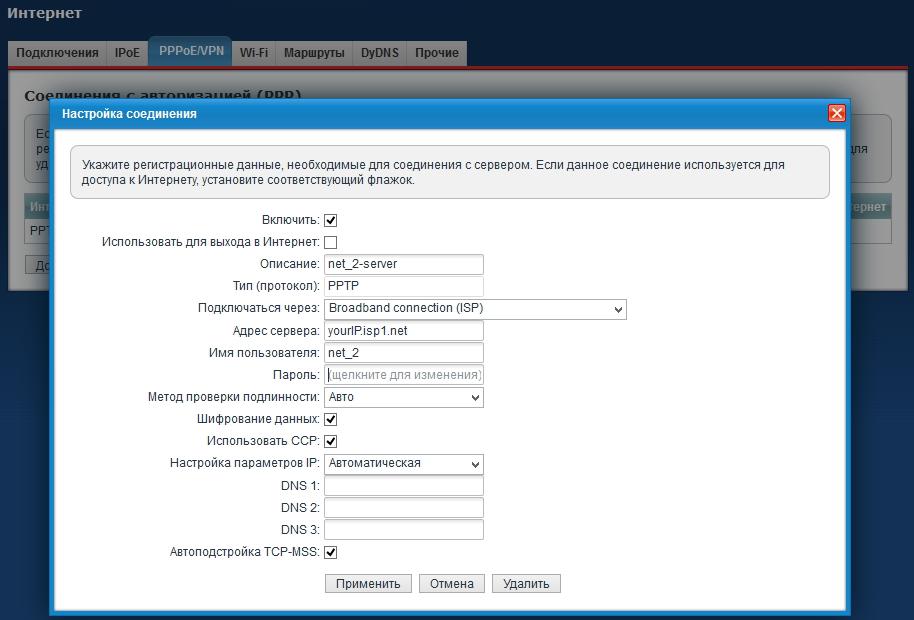

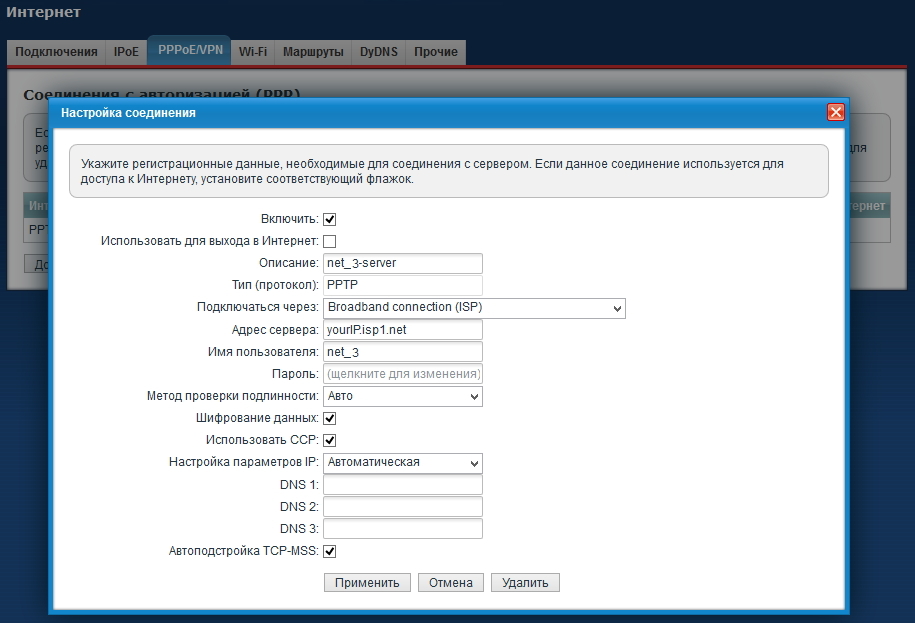

Далее приведены настройки PPTP-подключения к серверу и маршрутизации на устройствах — клиентах VPN в схеме, слева направо.

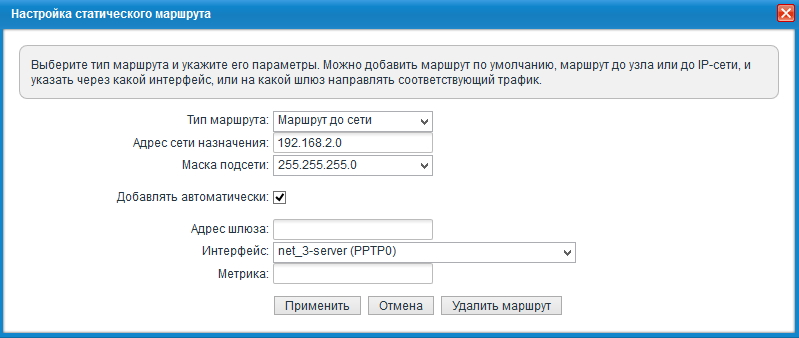

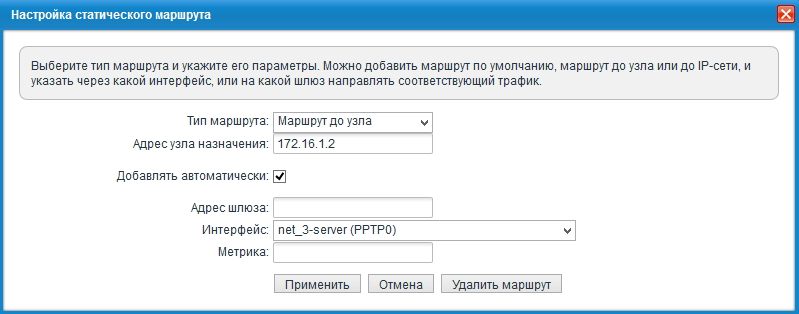

Настройка клиента VPN из локальной сети LAN 2 (192.168.2.0/24):

Первые два маршрута указывают на расположение сети LAN 3:

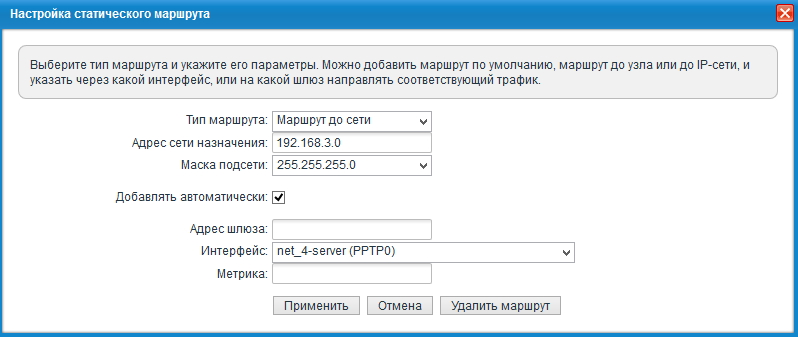

Для обеспечения связи с подсетью LAN 4 потребуется указать следующие маршруты:

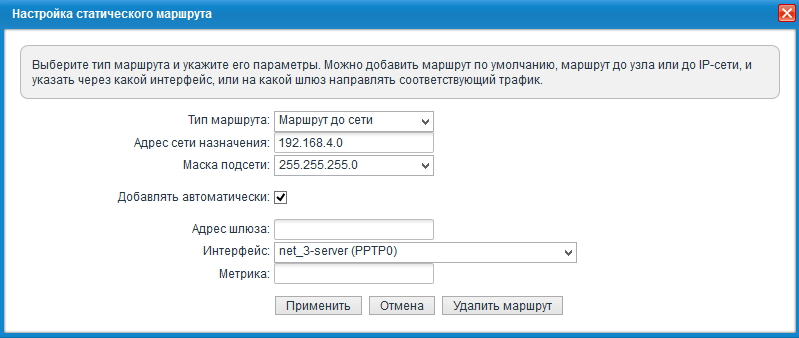

Настройка клиента VPN из локальной сети LAN 3 (192.168.3.0/24):

Для обеспечения связи с сетью LAN 2 будут работать следующие маршруты:

Для обеспечения связи с сетью LAN 4 укажите следующие маршруты:

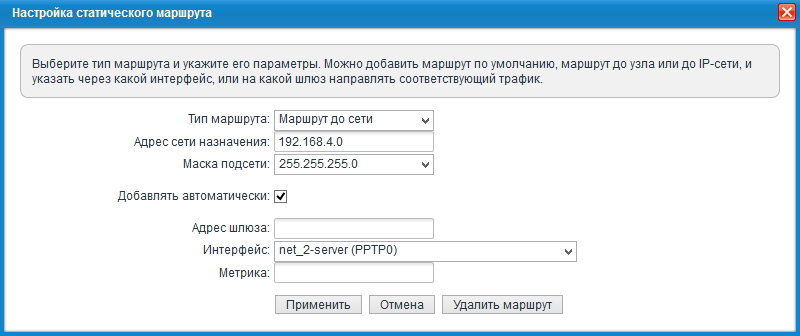

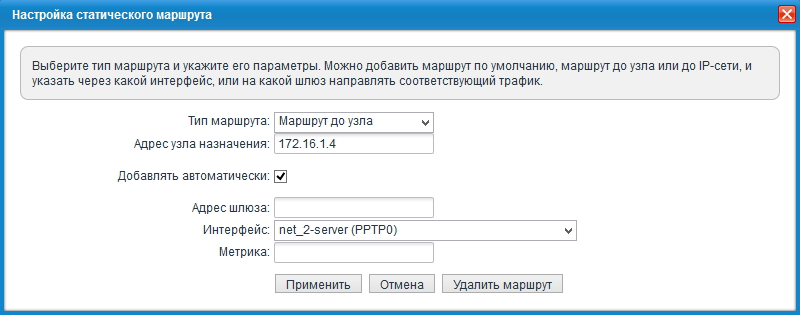

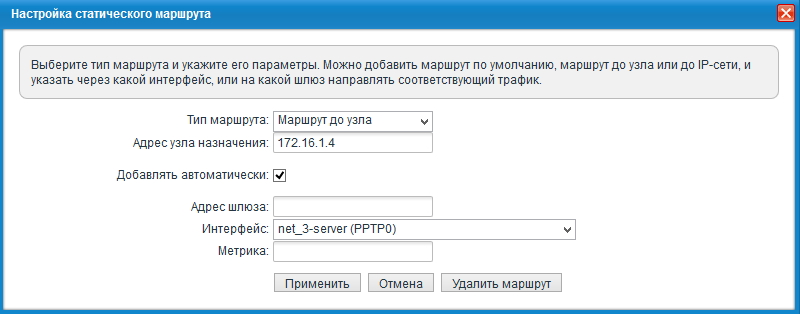

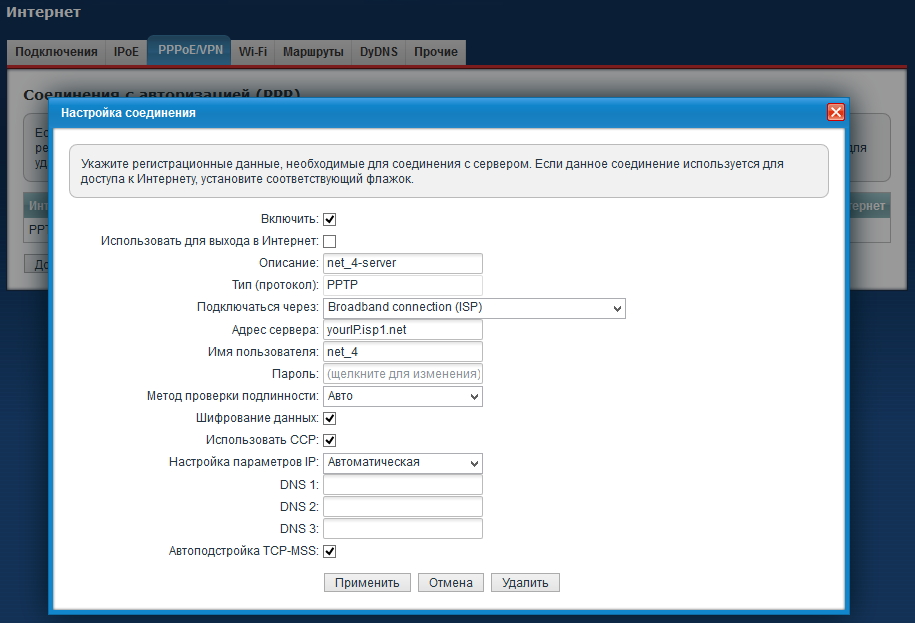

Настройка клиента VPN из локальной сети LAN 4 (192.168.4.0/24):

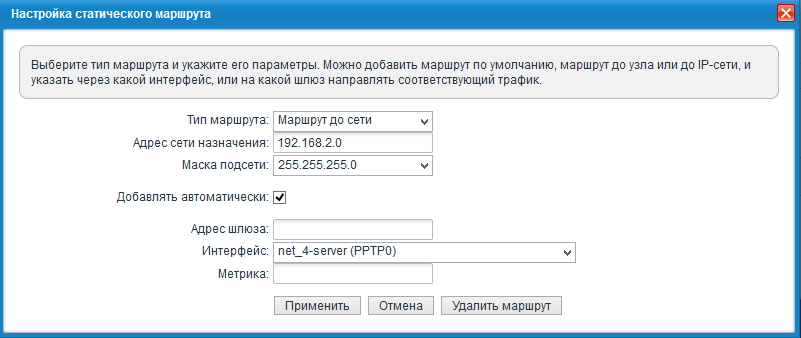

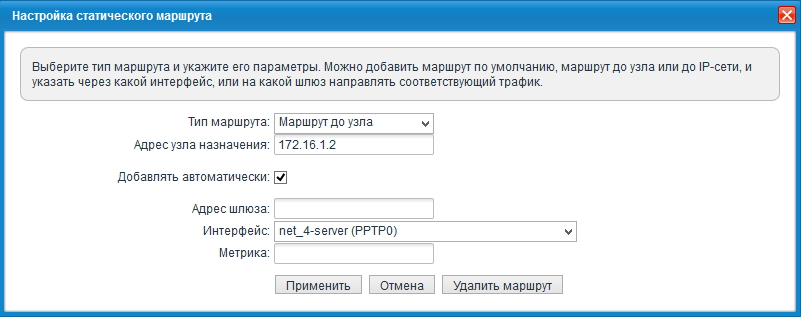

Для связи с сетью LAN 2 необходимо добавить следующие маршруты:

Для связи с сетью LAN 3 необходимо добавить следующие маршруты:

Примечание

1. Рекомендуется не включать опцию Использовать для выхода в Интернет при настройке подключений к серверу VPN при работе по данной схеме, т.к. это избавляет от необходимости указывать настройки маршрутизации к сети за сервером явно вручную. При отсутствии этого флажка маршруты к сети за сервером будут переданы на клиентское устройство Keenetic автоматически.

2. При выполненных настройках компьютеры и другие хосты в любой из подключенных сетей к серверу VPN будут доступны в каждой из них по IP-адресу. В связи с тем, что в каждой из объединяемых сетей используется отличная от других подсеть, обнаружение устройств в сети Windows по именам компьютеров работать не будет.

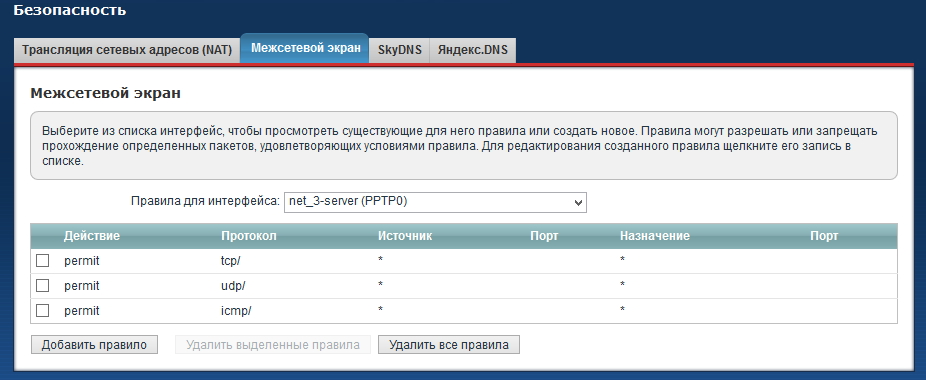

3. Поскольку на интерфейсе PPTP-клиента по умолчанию включен межсетевой экран, блокирующий все входящие соединения, в настройках клиентских интернет-центров потребуется открыть нужные для работы порты/протоколы. В меню Безопасность > Межсетевой экран нужно создать соответствующие разрешающие правила для входящих подключений по любым протоколам (как правило, достаточно будет открыть доступ по протоколам tcp/icmp/udp). Об этом также написано в статье «Объединение двух локальных сетей при помощи интернет-центров, используя встроенное приложение Сервер VPN»

Например, правило для интернет-центра домашней сети LAN 3 будет выглядеть так:

Например, правило для интернет-центра домашней сети LAN 3 будет выглядеть так: