‘İnternetin telefon rehberi’ sayılan DNS (Alan Adı Sistemi) uzun bir geçmişe sahiptir ve hala varsayılan olarak, sorgu verilerini şifrelemeyen protokole dayanır. Diğer bir ifadeyle, web sitesi adreslerini çözümleme talepleriniz açık şekilde iletilir. İletişim kanalının ‘duyulması’ ve korumasız kişisel bilgilere müdahale edilmesi olasılığı olduğu için DNS trafiği saldırılar karşısında zayıftır. İnternet servis sağlayıcılar trafiği izleyebilir ve ziyaret ettiğiniz sitelerle ilgili her türlü bilgiyi toplayabilir.

Bu davranış, şifreli bir kanal kullanarak değiştirilebilir. Özel DNS protokol uzantıları, DNS over TLS (DNS over TLS, veya DoT, RFC7858) ve DNS over HTTPS HTTPS (DNS over HTTPS, veya DoH, RFC8484) DNS trafiğinin güvenliğini sağlamak için geliştirilmiştir. DoT ve DoH’un nasıl çalıştığı, önceki uygulamalardan onları ayıran özellikleri ile ilgili bilgilere aşağıdaki linklerden ulaşılabilir:

- https://en.wikipedia.org/wiki/DNS_over_TLS

- https://en.wikipedia.org/wiki/DNS_over_HTTPS

- https://blog.apnic.net/2018/10/12/doh-dns-over-https-explained/

- https://adguard.com/en/blog/adguard-dns-announcement.html

DoT/DoH’u destekleyen genel DNS servislerinin listeleri de mevcuttur:

- https://dnsprivacy.org/wiki/display/DP/DNS+Privacy+Public+Resolvers

- https://github.com/curl/curl/wiki/DNS-over-HTTPS

- https://kb.adguard.com/en/general/dns-providers

3.1. versiyonuyla birlikte KeeneticOS, DNS over TLS ve DNS over HTTPS protokollerini destekleyecek şekilde etkinleştirilmiştir. Aşağıda, router’den gönderildiği haliyle DNS trafiğinizi varsayılan olarak birlikte şifreleyeceğiz.

NOTE: Önemli not! Aşağıda uygulayacağımız senaryoda, ev ortamınızdaki cihazlarda otomatik IPv4 ataması kullanılmalı veya router’in adresi tek DNS sunucu olarak kullanılacak şekilde manüel ayarlanmalıdır. Böylece DNS, cihazınızla ilgili sorunların, doğrudan İnternet Servis Sağlayıcınıza iletilmek yerine router tarafından ele alınmasını sağlar.

Bizim örneğimizde router, web konfigüratörü ile kurulur (aynı kurulumu CLI komutlarını kullanarak da yapmak mümkün). Güvenli ve genel kullanıma uygun anycast DNS çözümleyici olarak Cloudflare DNS servisini, yani 1.1.1.1 ve 1.0.0.1 DNS sunucularını seçtik. Bu sunucular DoT ve DoH protokollerini destekliyor ve uygun ayarları kontrol etmenin kolay yolunu sağlıyor.

NOTE: Önemli nokta! DoT/DoH protokolü etkin konumdayken tüm gelen DNS sorguları, konfigürasyon esnasında belirtilen sunucu adresine gönderilir. İnternet Servis Sağlayıcınızdan aldığınız DNS sunucular ve/veya manüel olarak kayıtlı DNS sunucular, belirli alan adlarının talepleri ve/veya seçilmiş arayüzler için özel olarak geçerli olan (manüel olarak konfigüre edilmiş) DNS sunucular haricinde kullanılmaz. AdGuard DNS veya SkyDNS İnternet filtreleri etkin konumdayken, sadece filtre profilini kullanmak üzere kayıtlı olmayan cihazlardan (yani “Filtreleme yapmayan’ profil kullanan cihazlardan) gelen DNS sorgular, şifreli bir bağlantı üzerinden belirlenen DoT/DoH sunuculara gönderilir.

AdGuard servisi, sorguların güvenli bir şekilde iletilmesini otomatik olarak destekleyebilir.

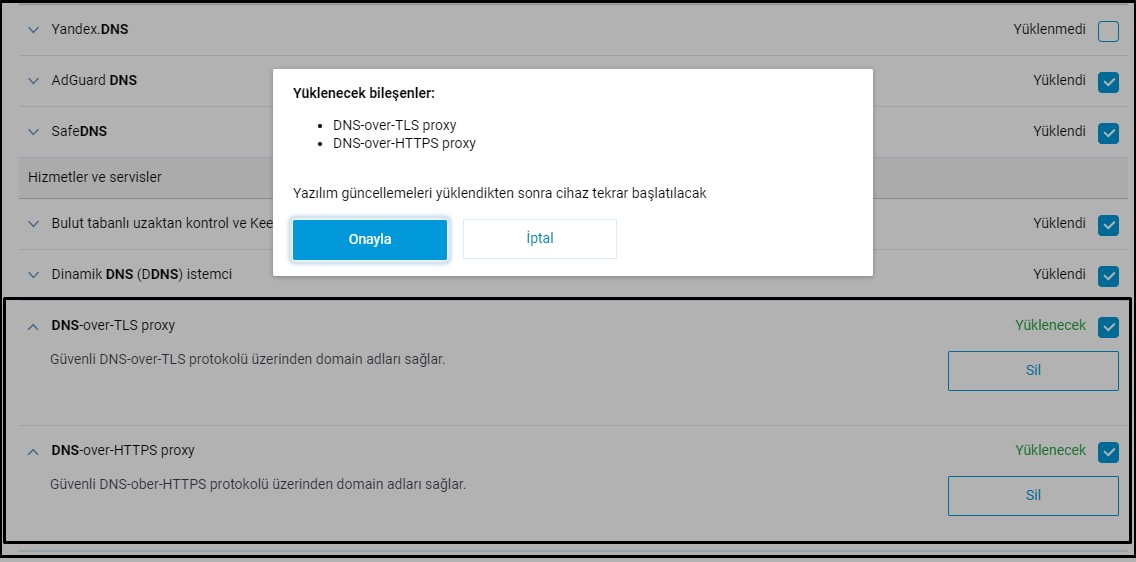

DoT/DoH protokolünün çalışması için 'DNS-over-TLS proxy' ve 'DNS-over-HTTPS proxy' sistem bileşenlerinin kurulu olması gerekir. ‘Sistem bileşenleri seçenekleri’ menüsünü açın, ‘Yönetim-Sistem ayarları’ kısmından ‘Bileşen seçenekleri’ düğmesini tıklayın ve kurulum için gereken bileşenleri işaretleyin.

Sadece DNS over TLS’yi kullanmak istiyorsanız, 'DNS-over-HTTPS proxy' bileşeni kurulumu yapmanız yeterlidir. Aksi takdirde, sadece DNS over HTTPS kullanılırsa 'DNS-over-TLS proxy' bileşeni gözde kaçabilir.

Bileşen seçeneklerini değiştirirken karşınıza çıkan ‘Kaydet’ düğmesine tıklayın. Sistem yeniden yüklendiğinde, seçilen bileşenlerin kurulumunun yapıldığını görebiliyor olmanız gerekir.

Ardından, ‘İnternet güvenliği’ sayfasında ‘Ağ kuralları’ menüsünün altında yer alan kuruluma geçin.

DNS-over-TLS

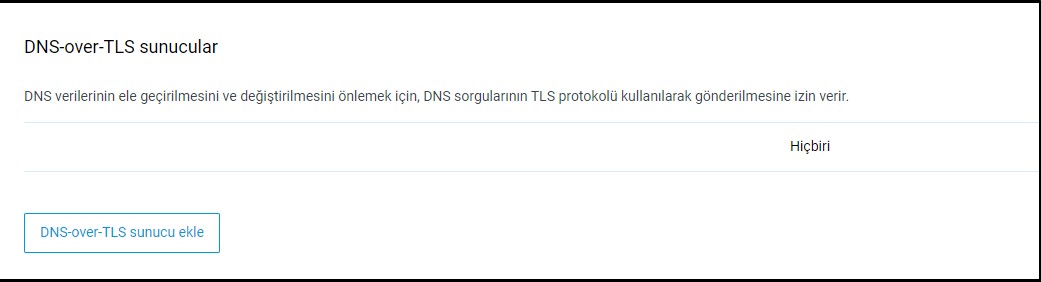

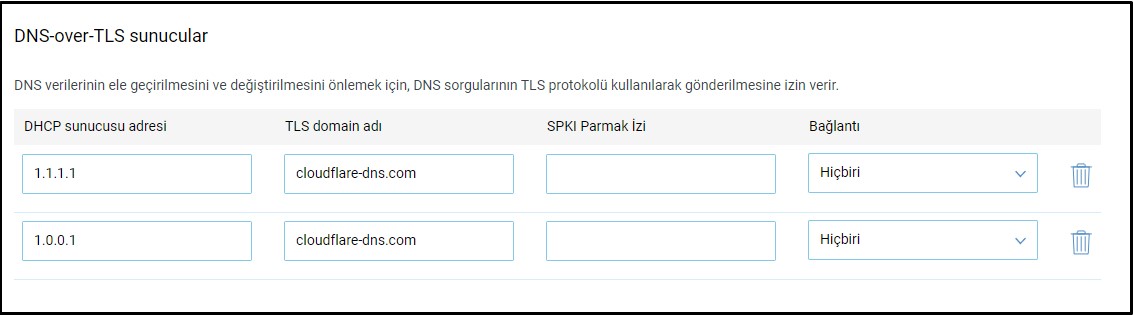

'DNS-over-TLS sunucu ekle' düğmesine tıklayın. Sunucu parametrelerinin girileceği alanları göreceksiniz. Sunucu, varsayılan port sayısı olarak 853’ü kullanıyorsa portu belirtmenize gerek yoktur. Yine, SPKI parmak izi kontrolü isteğe bağlıdır, örneğin Cloudflare’de gerekli olarak belirlenmemiştir. Dolayısıyla bu alan boş bırakılabilir.

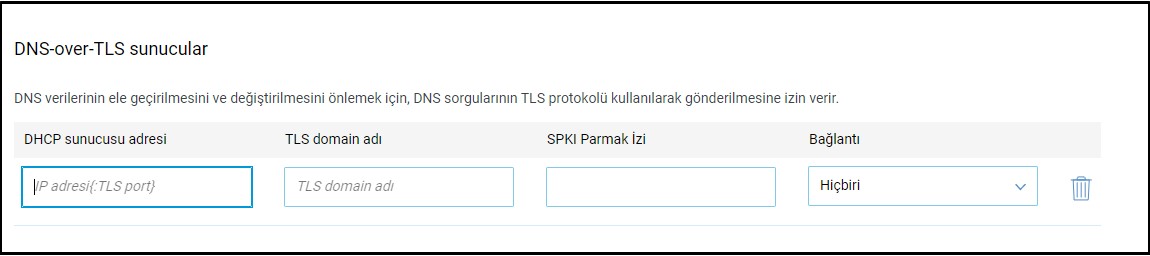

Cloudflare DoT sunucu ayarlarını dolduralım. DNS sunucu adresleri 1.1.1.1 ve 1.0.0.1’dir, TLS alan adı bunların her biri için aynıdır, yani "cloudflare-dns.com" şeklindedir. Bağlantı için varsayılan ayarı ‘Herhangi biri’ olacak şekilde bıraktık. 1.0.0.1, router’de konfigüre edilen her WAN arayüzünde DoT sunucu kullanılmasına olanak tanımaktadır. Birden fazla olması durumunda:

Değerleri girdikten sonra ‘Kaydet’e tıklayın.

Diğer servislerde, standardize olmayan port sayısı ve/veya SPKI Parmak İzi kullanılması gerekebilir. Bu durumlarda DNS sunucu adresini "89.234.186.112:443" gibi tam formatta verin ve sağlanan Base64 şifreli SPKI pini (RFC7858), SPKI Parmak İzi alanına yapıştırın.

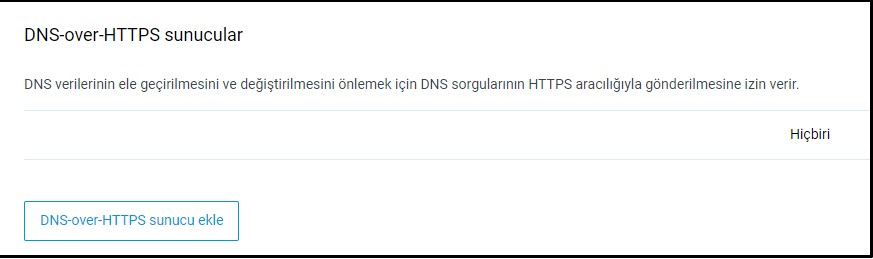

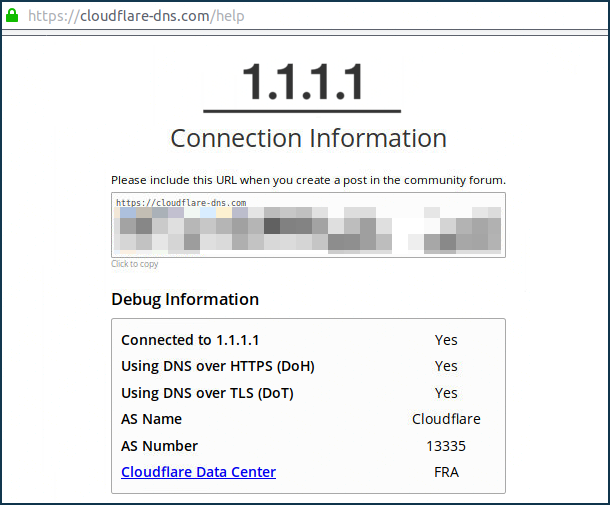

DNS-over-HTTPS

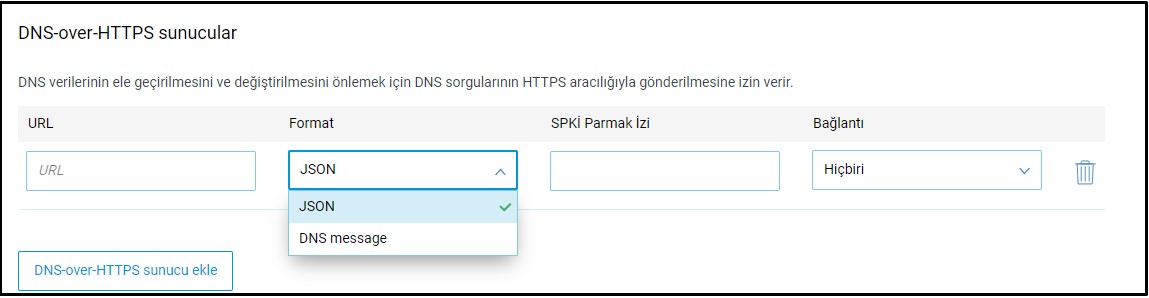

'DNS-over-HTTPS sunucu ekle' düğmesine tıklayın. Karşınıza çıkan alanlarda DNS sunucunun URL’sini ve bu sunucu için DNS servisinin kullanacağı talep formatını "JSON" (varsayılan ayar) veya "DNS iletisini" (düz DNS talep formatı RFC1035’de açıklanmıştır) belirtmeniz gerekecektir. Gerekirse sunucunun kullanılacağı bağlantı arayüzünü tanımlayın (varsayılan sunucu WAN arayüzü için kullanılacaktır). SPKI Parmak İzi isteğe bağlıdır, yazma anında Cloudflare tarafından istenmemektedir.

Cloudflare DNS-over-HTTPS sunucu URL’si, cevapta beklenen formattan bağımsız olarak aynıdır – JSON veya düz DNS iletisidir. Aynı çözümleyici için her iki format türünün kurulumunu da eşzamanlı olarak gerçekleştirmek iyi bir fikir olmayabilir. Bu sebeple biz kendi örneğimizde sadece varsayılan JSON değerini kullanacağız. URL adresi "https://cloudflare-dns.com/dns-query"dir.

Konfigürasyon değişikliklerini onaylamak için ‘Kaydet’e tıklayın.

NOTE: Notlar: Router ayarlarında birden fazla DNS-over-TLS ve/veya DNS-over-HTTPS sunucusu belirtilmiş ise sistem çözümleyici bunları, ölçülen yanıt süresine göre öncelik sırasıyla kullanır.

Ayarları kontrol etme

Cloudflare servisi de doğrulama sayfaları sağlamaktadır. https://www.cloudflare.com/ssl/encrypted-sni/ adresinden özel bir web sitesi açalım ve tarayıcı güvenliğini beraber kontrol edelim.

Bu sayfada, DNS sorgu işleme testini başlatmak için “Tarayıcımı Kontrol Et” düğmesine tıklayın.

Yukarıdaki ayarların konfigürasyonunun doğru olması durumunda test "Secure DNS", "DNSSEC" ve "TLS 1.3" için başarılı bir şekilde tamamlanacaktır.

Bu sayfada testi geçebilmek için Şifreli SNI (ESNI) özelliğinin tarayıcıda etkin konumda olması gerekmektedir.

Testi tekrar yapmak için sayfada yer alan ‘Testi tekrar yap’ düğmesine basın.

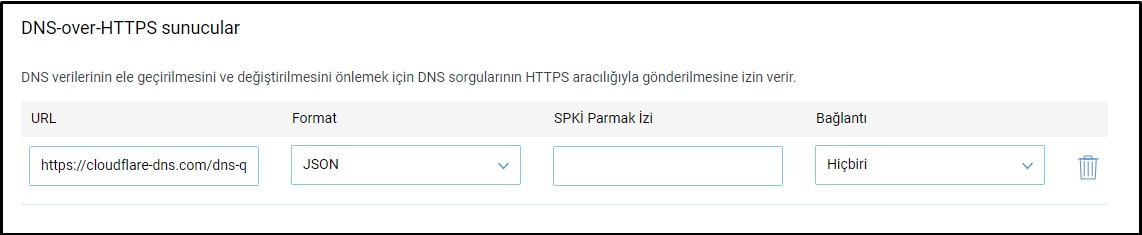

Ayrıca, protokole göre bağlantı da https://cloudflare-dns.com/help sayfasından test edilebilir.

Sistem DNS çözümleyicinizin Cloudflare sunucu ile ele alınıp alınmadığını ve hangi güvenlik protokolünün etkin olduğunu göstertir. Testi tekrar yapmak için tarayıcınızdan sayfayı manüel olarak yenilemeniz yeterli olacaktır.

Test başarıyla tamamlanamazsa, bilgisayarın IP ayarlarının "DNS sunucu adresini otomatik olarak al" şeklinde ayarlı olduğundan emin olun. DNS sunucu adreslerini manüel olarak konfigüre ediyorsanız, ayarlı tek DNS sunucu adresinin router’inizin yerel adresi olduğundan emin olun.

TIP: Faydalı bilgiler: DoT/DoH protokollerini manüel olarak konfigüre etmek istemiyorsanız sadece AdGuard DNS İnternet filtresini etkinleştirebilirsiniz. Bu durumda ek ayar yapmaya gerek kalmaz, tek yapmanız gereken DNS-over-HTTPS ve/veya DNS-over-TLS protokol destek bileşenlerinin kurulumunu gerçekleştirmektir. AdGuard DNS etkin konumdayken ilgili DoT/DoH bileşenler kurulumu yapılır, DNS şifreleme otomatik olarak etkinleşir.

Şifreleme desteği için show adguard-dns availability komutunu uygulayarak doğrudan router’in komut satırı arayüzünden (CLI) AdGuard’ı kontrol edebilirsiniz:

(config)> show adguard-dns availability

available: yes

port: 53

doh-supported: yes

doh-available: yes

dot-supported: yes

dot-available: yes

AdGuard DNS, şifreleme ile etkin konumdayken, https://adguard.com/en/adguard-dns/overview.html ve https://adguard.com/en/test.html’de servis durum kontrolü başarılı olmayabilir.

DNS sızıntılarının önlenmesi için transit DoT/DoH varsayılan olarak engellenmiş olacağı için İnternet filtreleri etkinken bu durumun yaşanması olağandır.